Ce matin, j’ai continué à me pencher sur la copie de la fenêtre de connexion Windows. Mon poste de travail étant sous Windows 7 et la majorité du parc informatique aussi, je me suis dit que c’était la bonne version de l’OS à choisir. De même la majorité des utilisateurs utilisent Internet Explorer1 qui utilise la fenêtre habituelle de connexion Windows.

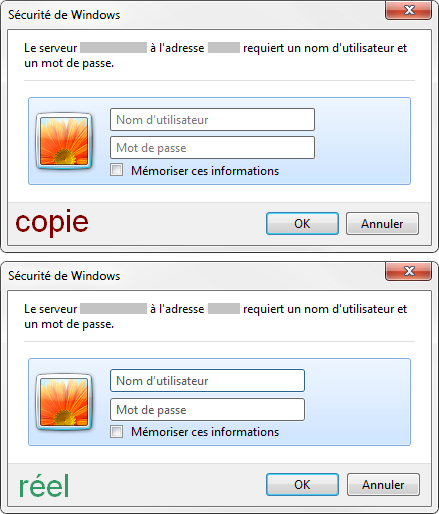

La fenêtre a donc été « optimisée » pour être la plus ressemblante à celle de Windows 7 ouverte depuis IE. Au final, voici un petit comparatif.

Pour rendre la fenêtre encore plus réaliste, j’ai ajouté un peu de JavaScript pour rendre la fenêtre déplaçable. Seul bémol, la fenêtre ne peut pas sortir du cadre d’Internet Explorer, alors que la vraie fenêtre oui. La copie n’est qu’une image, mais les champs ainsi que les boutons sont codés en HTML.

La fin de matinée a été consacrée à une réunion de synthèse avec X.2 sur le travail effectué depuis le début du mois de juillet. A., P. et moi étions présents.

Il a été donc rappelé tout le travail par chacun, et pour a part j’ai pu refaire une synthèse de ce que j’ai pu voir et faire au sein du stage :

- Recherche et mise en place d’un outil de test de montée de charge (avec rédactions de documents)

- Analyse du code source d’un application web vulnérable avec explications des solutions et corrections à mettre en place

- Recherche d’un outil d’analyse de code source « statique » pour répérer dès le développement certaines failles

- Rédaction d’un document de recommandations des bonnes pratiques de codage lors de développement d’applications web

- Recherche d’utilisation de la vulnérabilité de l’intranet pour daire du hameçonnage3

Le midi, malgré le temps peu accueillant, nous avons pu nous régaler avec un barbecue

L’après-midi a été un peu plus calme, j’ai pu terminer la fausse fenêtre d’authentification, que je ai mise en ligne.

N’oubliez pas qu’elle est destinée à être ouverte dans une iFrame sur l’intranet de la collectivité, dans un environnement Windows 7 avec Internet Explorer, et qui s’appuie sur la naïveté des utilisateurs

Je vais tout de même lister les petits détails qui devraient mettre la puce à oreille aux utilisateurs :

- Normalement, la session Windows de l’utilisateur connecté l’identifie par défaut sur l’intranet.

- L’URL incluse est auth.ville.local, alors que le serveur est auth.ville.fr4

- La fenêtre n’est pas déplaçable en dehors du navigateur, seul la barre de titre permet en réalité de la déplacer

- Lorsqu’un champ est sélectionné, la bordure est bleue et ne reste pas grise

- La touche « échap » ne permet pas de quitter la fenêtre, chose possible sur la vraie fenêtre

- Le fond bleu change de couleur lors du survol des deux champs, et non pas de la fenêtre